Repairit – 写真修復AIアプリ

3ステップで破損した思い出を修復

Repairit – 写真修復AIアプリ

3ステップで破損した思い出を修復

トロイの木馬ウイルスは昔から存在する危険なマルウェアです。

昨今では強固なセキュリティを標準装備したデバイスが増えているものの、それでもなお被害が発生しているほど、トロイの木馬には巧妙な手口が使われています。

今回は、パソコンがトロイの木馬に感染したらどうなるのか、また感染が疑われる場合の対処法について、わかりやすくまとめました。

トロイの木馬はマルウェアの一種です。

正常なソフトウェアやアプリを装ってデバイスの内部へ侵入し、ユーザーに気付かれることなく長居します。その結果、多くの重要な情報を盗み取ったり、新しいマルウェアの侵入を援助したり、別のデバイスに攻撃をしかけたり、デバイスの不正操作を行うなど、被害を拡大させていくのが特徴です。

ギリシャ神話に登場する「トロイア戦争」で、正体を偽り敵地へ侵入したエピソードから名づけられたといわれています。

また、マルウェアと似た言葉に「ウイルス」がありますが、ウイルスはあくまでも「マルウェア」という総称のうちの一種です。

自己増殖をせず、単一のデバイスに侵入するマルウェアに対し、ウイルスはデバイスを宿主として、ウェブサイトやメールの添付ファイルなどを通して感染を広げていきます。

トロイの木馬は有名なマルウェアですが、感染した際の兆候や症状をよく知らない人は多いでしょう。トロイの木馬ウイルスに感染したパソコンには、主に以下のような兆候が表れます。

1つずつチェックしてみましょう。

トロイの木馬はユーザーに気付かれないよう長期的に潜伏し、活動するのが特徴です。このため、トロイの木馬によってバックグラウンドで悪意ある処理が行われていると、気付かないうちにCPUの占有率やメモリの消費量が増加します。

CPUの占有率やメモリの消費量が増加すれば、当然ながらパフォーマンスが落ち、見た目はいつも通りなのに処理速度が異様に遅いといった現象が起こるのです。

悪質なポップアップ広告や警告は、主にフィッシングサイトへ誘導します。

最近では「当選しました」などの広告に加え、「ウイルスに感染しています」などの不安を煽るポップアップや警告を表示することで、クリックを促す例もあるようです。

その後、不安に駆られたユーザーは偽のウイルス駆除のために、クレジットカード番号を入力したり、お金を支払ったりして騙されてしまいます。

感染したパソコンのランダムな再起動や、システムのクラッシュは、トロイの木馬でよくある症状です。

トロイの木馬には、勝手にマルウェアがダウンロードされる「ダウンローダー型」や、裏で遠隔操作をされる「バックドア型」、キーボード操作の履歴を不正に取得する「キーロガー型」などがあります。

そのうち「バックドア型」のトロイの木馬に感染していると、遠隔操作によって再起動やクラッシュが起こってしまうことがあるのです。

セキュリティソフトウェアは、デバイスの不審な動きや不審なプログラムなどを感知してくれます。つまり、トロイの木馬にとっては邪魔な存在となるわけです。

このため、トロイの木馬がパソコンへの侵入に成功した際は、ユーザーに気付かれずに長期的に行動すべく、セキュリティソフトウェアを無効化してしまいます。

セキュリティソフトウェアが無効となったデバイスは、無防備な状態となり、被害が拡大していくことになります。

トロイの木馬に感染すると、身に覚えのない不審な履歴やファイルがパソコンに存在することがあります。

不審なプロセスや履歴というのは、例えばショートメッセージやEメール、SNS投稿、発信履歴などです。また、不審なファイルがパソコンにある場合、他者にも共有されてしまう可能性があるため、大変危険です。

トロイの木馬は、正常なソフトウェアやアプリケーション、コンテンツなどを装ってパソコン内部に侵入するため、すぐには気付きにくい特徴があります。

万が一パソコンがトロイの木馬ウイルスに感染してしまった可能性がある場合、以下の対処法をお試しください。

まずは他のデバイスへの攻撃を防ぐため、速やかにインターネット接続を切断します。WiFiの機能をオフに切り替え、LANケーブルを抜きます。また、自動接続の機能もオフにしておきましょう。

とくに業務用で共有のネットワークに接続している場合は、社内のネットワークから完全に遮断されるようにしてください。重要な機密情報や、顧客情報などが漏洩してしまう危険性があります。

パソコンの再起動も試してみましょう。

ただし、前述したインターネットの自動接続やWiFiがオンになっていると、再起動完了後にインターネットに接続されてしまうため注意が必要です。

再起動を試みる際は、インターネットから完全に遮断されていることを確認してから実行します。

セキュリティソフトウェアを確認しましょう。無効になっていなければ、セキュリティソフトウェアを実行します。

また、セキュリティソフトウェアは信頼性の高い有料の製品を利用することで、トロイの木馬の多くは駆除できるはずです。

など

これらは有名なセキュリティソフトウェアで、信頼性の高さが期待できます。お困りの方は試してみてください。

不審なプロセスやファイルがないか確認してみましょう。

各通信の履歴やログイン履歴、システムファイルなどを確認します。ここで身に覚えのないプロセスやファイルが見つかった場合、ITに詳しい人に相談をしてみたり、お手持ちのパソコンメーカーに問い合わせてみるのもおすすめです。

とくに知識があまりない人は、勝手に不審なファイルをクリックしたり、削除したりと自己判断をせず、知見のある人に相談するようにしましょう。

システムの復元とは、WindowsPCに備わっているユーティリティソフトウェアの1つです。

失ったデータを取り戻せるわけではありませんが、パソコンを正常だったときの状態まで戻せる可能性があります。

システムの復元は、事前に有効にしておくことで定期的に「復元ポイント」を作成し、万が一のときに作成した復元ポイントの状態に戻すよう試みることができます。

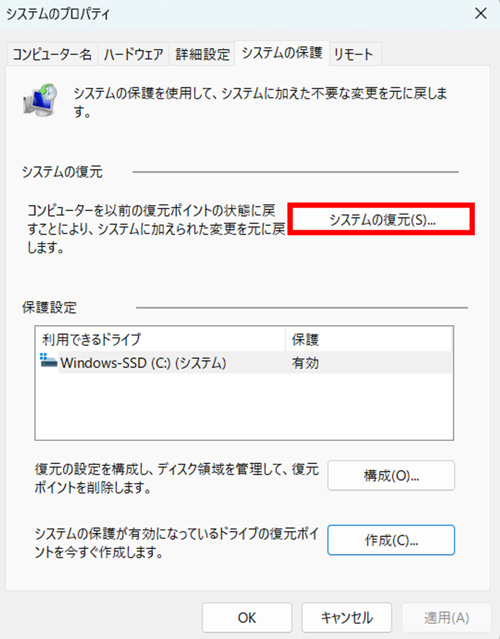

復元ポイントの作成と、システムの復元手順は以下の通りです。(Windows11)

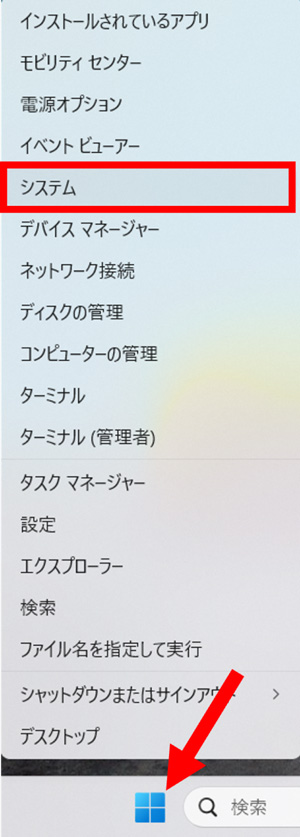

はじめに復元ポイントを作成しますが、この作業はパソコンが正常なときに設定しておく必要があります。Windowsボタンを右クリックして「システム」を開きます。

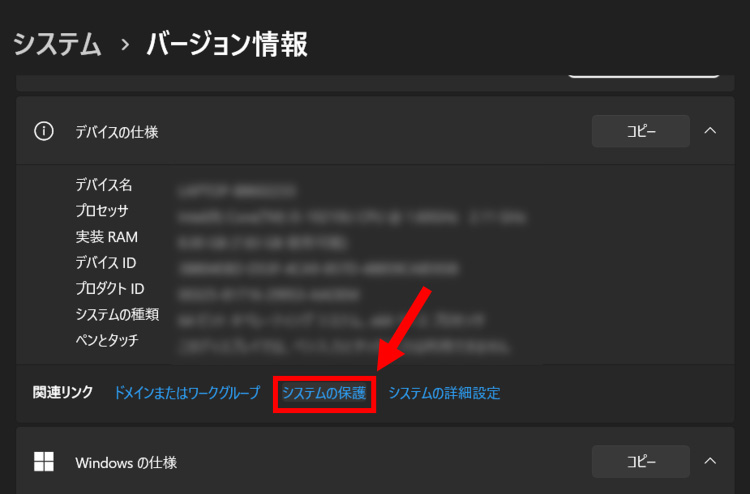

「システムの保護」をクリックしましょう。

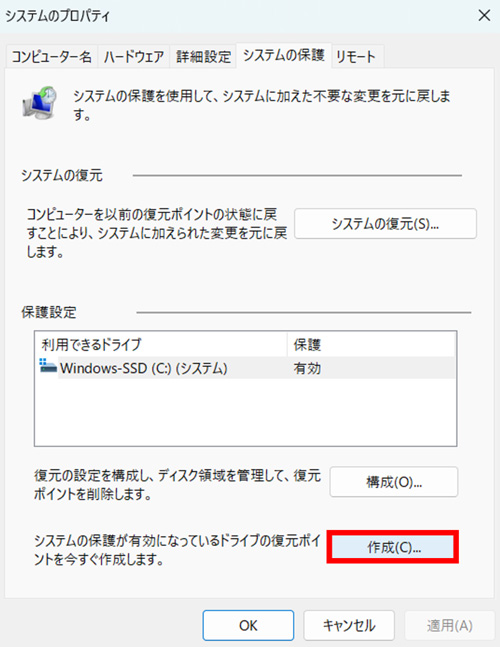

「作成」をクリックします。作成できない場合は、システムの復元が有効になっていないため、「作成」の上にある「構成」をクリックし、システムの復元を有効にしてから復元ポイントを作成しましょう。

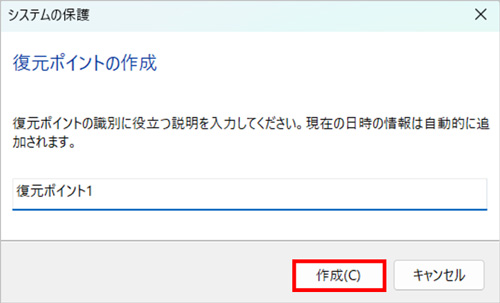

復元ポイントであることを識別できる説明を入力し「作成」をクリックします。これで復元ポイントが作成されました。

システムの復元を実行する際は、復元ポイントを作成したときの画面で「システムの復元」を選択します。

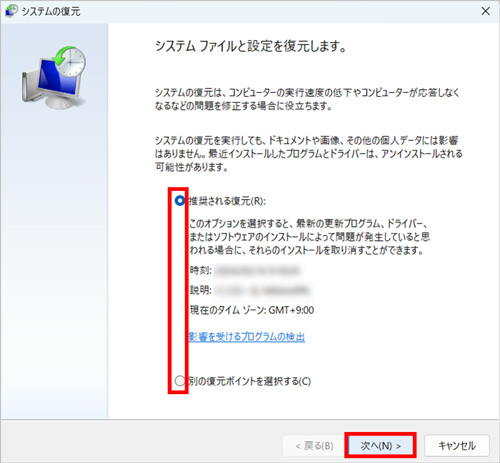

自動で作成された復元ポイント、あるいは「別の復元ポイントを選択する」を選び、任意で作成した復元ポイントを選択します。「次へ」をクリックしましょう。

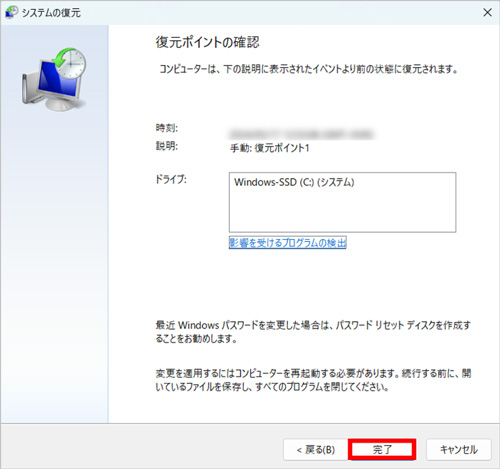

内容を確認し「完了」>「はい」の順にクリックすると、システムの復元が実行されます。

オンラインのウイルススキャンツールなら、パソコンにソフトウェアをインストールすることなく、トロイの木馬などのマルウェアやウイルスを検出し、駆除できます。

例えばMicrosoft Safety ScannerはMicrosoft社が提供しているため、信頼度が高くおすすめです。Microsoft Safety Scannerは、ファイルをダウンロードしたらすぐにスキャンができます。

ソフトウェアがインストールされるのではなく、あくまでもファイルがダウンロードされるだけなので、メモリへの負担も少なく済みます。

トロイの木馬などウイルス感染でパソコンのデータが消えてしまっても、焦る必要はありません。データ復元専用ソフトを利用することで、簡単なステップで重要なデータを復元できます。

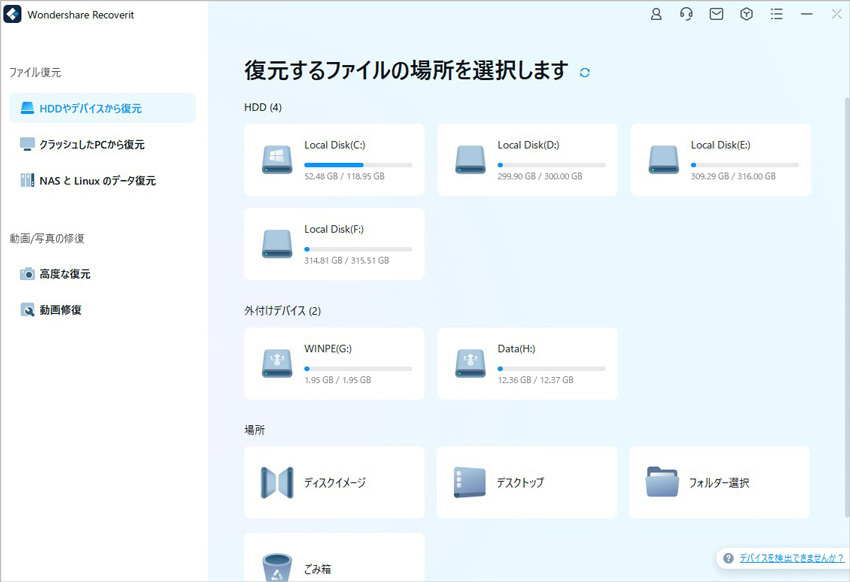

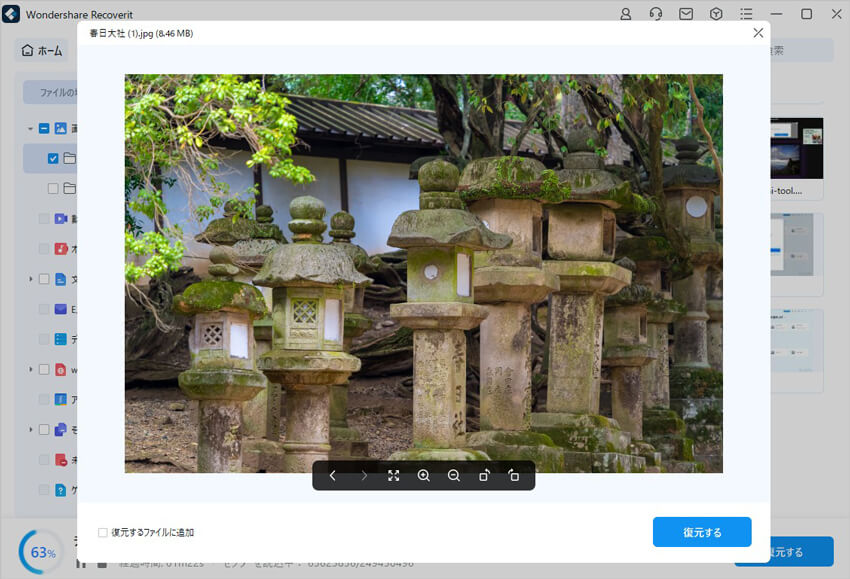

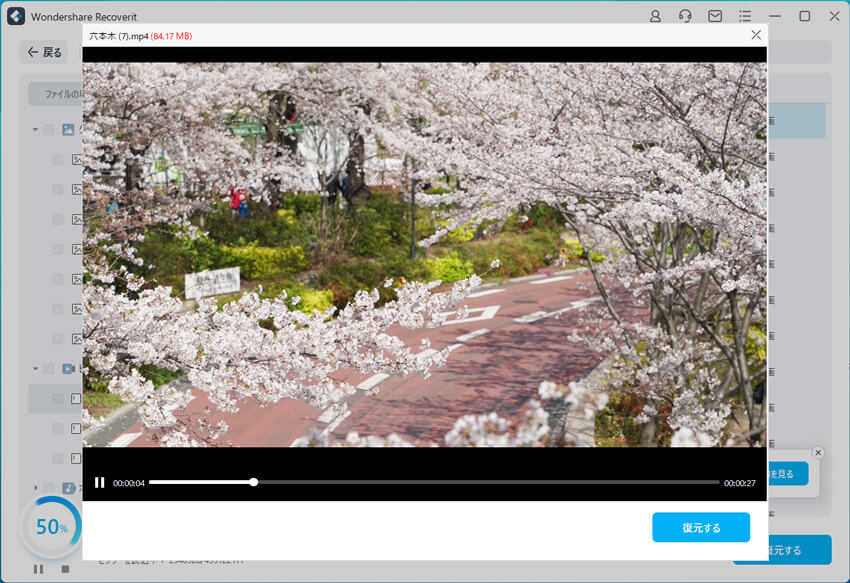

データ復元専用ソフト「Recoverit(リカバリット)」は、パソコン、SSD、HDD、SDカードやUSBメモリなど、内蔵・外付けを問わずあらゆるデバイスのデータを復元できるソフトウェアです。

ドキュメントや写真、動画、音声ファイル、Eメールなど1,000種類を超えるファイル形式に対応しています。もしもウイルス感染から復帰できたものの、消えたデータでお困りの方はぜひお試しください。無料版もご提供しています。

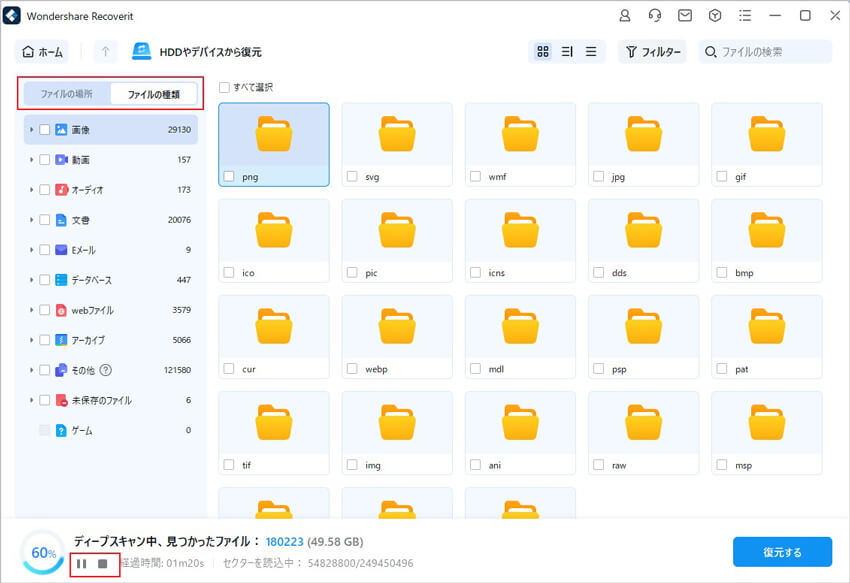

お使いのパソコンでRecoveritを起動します。左側のサイドバーからファイルの保存場所を選択します。復元したいハードディスクを選択してクリックします。

そうすると、ファイルのスキャンが始まります。復元したいファイルが見つかると、途中でスキャンを中止して復元すること可能です。

「復元する」ボタンを押し、ファイルの保存先を選択して保存します。

パソコンやスマートフォンが突然壊れたとき、大切な写真や書類を元に戻すことができるでしょうか?クラウドバックアップを利用しているから元に戻せると誤解されている方は多いと思います。実際には元に戻せる場合と戻せない場合があります。この記事では、誤解を解きながらクラウドバックアップの違いを分かりやすく解説します。 ...

PCでの作業中に記録を残すためにスクリーンショットを撮りたい、どうする?実はスクショのやり方はいろいろあります。今回は、Windows10やMacでスクリーンショットを撮る方法、削除したスクリーンショットを復元する方法をご紹介します。 ...

パソコンを使っていると、ご作業や誤動作によって必要なデータが消されてしまったり消してしまったりするときがあります。 その上、自分で誤ってデータを消したり、操作ミスでごみ箱にもの入らないように完全消去を行ってしまうこともあります。Osの機能を使って復元するには、事前にバックアップデータを保存しておかないとなくしたデータを復元できません。Recoveritなら、バックアップしていなくても復元する可能! ...

内野 博

編集長